Nous devons parfois exécuter une application en laquelle nous n’avons pas confiance, mais nous craignons qu’elle examine ou supprime nos données personnelles, car même si les systèmes Linux sont moins exposés aux logiciels malveillants, ils ne sont pas totalement à l’abri. Peut-être que vous voulez accéder à un site Web à l'ombre. Ou peut-être avez-vous besoin d'accéder à votre compte bancaire ou à tout autre site traitant d'informations confidentielles confidentielles. Vous pouvez faire confiance au site Web, mais pas aux modules complémentaires ou aux extensions installés dans votre navigateur.

Dans chacun des cas ci-dessus, le sandboxing est utile. L'idée est de restreindre l'application non approuvée dans un conteneur isolé, un sandbox , afin qu'elle n'ait pas accès à nos données personnelles ou aux autres applications de notre système. Il existe un logiciel appelé Sandboxie qui répond à nos besoins, mais il n’est disponible que sous Microsoft Windows. Mais les utilisateurs de Linux n'ont pas à s'inquiéter, car nous avons Firejail pour le travail.

Donc, sans plus tarder, voyons comment configurer Firejail sur un système Linux et l'utiliser pour les applications en mode bac à sable sous Linux:

Installer Firejail

Si vous utilisez Debian, Ubuntu ou Linux Mint, ouvrez le terminal et entrez la commande suivante:

[code source] sudo pour installer firejail [/ code source]

Entrez le mot de passe de votre compte et appuyez sur Entrée . Si une confirmation vous est demandée, tapez y et appuyez à nouveau sur Entrée .

Si vous utilisez Fedora, ou toute autre distribution basée sur RedHat, remplacez simplement apt par yum . Le reste des instructions reste le même:

[sourcecode] sudo yum installer firejail [/ sourcecode]

Vous êtes maintenant prêt à exécuter Firejail.

Facultatif: Installez l'interface graphique

Vous pouvez choisir d'installer l'interface graphique officielle de Firejail appelée Firetools . Il n'est pas disponible dans les dépôts officiels, nous devrons donc l'installer manuellement.

1. Téléchargez le fichier d'installation pour votre système. Les utilisateurs de Debian, Ubuntu et Mint doivent télécharger le fichier se terminant par .deb . Je suis sur une installation Mint 64 bits, j'ai donc choisi firetools_0.9.40.1_1_amd64.deb .

2. Une fois le téléchargement terminé, ouvrez le terminal et accédez au dossier Téléchargements en exécutant cd ~/Downloads.

3. Installez maintenant le package Firetools en exécutant la commande sudo dpkg -i firetools*.deb .

4. Entrez votre mot de passe, appuyez sur Entrée, et vous avez terminé.

Usage basique

Dans un terminal, écrivez dans firejail, suivi de la commande à exécuter. Par exemple, pour exécuter Firefox :

[code source] firejail firefox [/ code source]

Assurez-vous de fermer toutes les fenêtres de Firefox en premier . Sinon, un nouvel onglet ou une nouvelle fenêtre s'ouvrira dans la session en cours, annulant ainsi tout avantage en termes de sécurité que vous obtiendrait de Firejail.

De même, pour Google Chrome :

[code source] firejail google-chrome [/ code source]

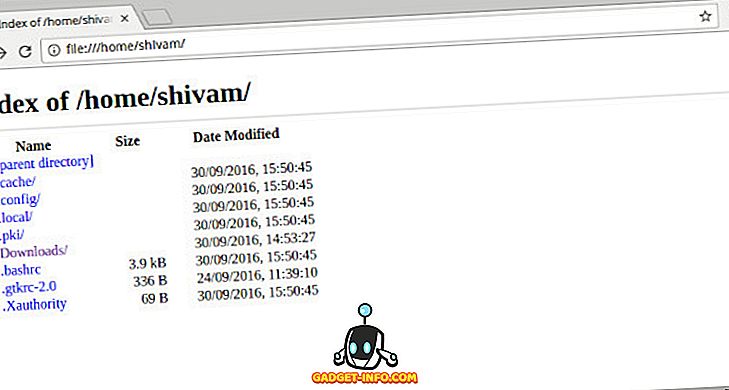

L'exécution de telles commandes ne donne à l'application que l' accès à quelques répertoires de configuration nécessaires et à votre dossier Téléchargements . L'accès au reste du système de fichiers et aux autres répertoires de votre dossier de départ est restreint. Cela peut être démontré en essayant d'accéder à mon dossier personnel à partir de Chrome:

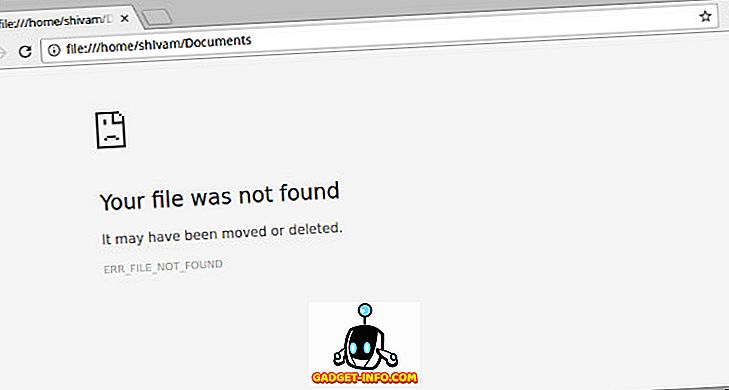

Comme vous pouvez le constater, la plupart de mes dossiers, y compris Images, Documents et autres, ne sont pas accessibles à partir du chrome bac à sable. Si j'essaie encore d'y accéder en modifiant l'URL, j'obtiendrai l'erreur File not found :

Restreindre les applications

Parfois, vous aurez peut-être besoin de plus de restrictions, par exemple, vous voudrez peut-être utiliser un profil de navigateur entièrement nouveau, sans historique ni add-ons. Supposons que vous ne souhaitiez pas que votre navigateur Web accède à votre dossier Téléchargements. Pour cela, nous pouvons utiliser l'option privée . Exécutez l'application comme suit:

[sourcecode] firejail google-chrome –private [/ sourcecode]

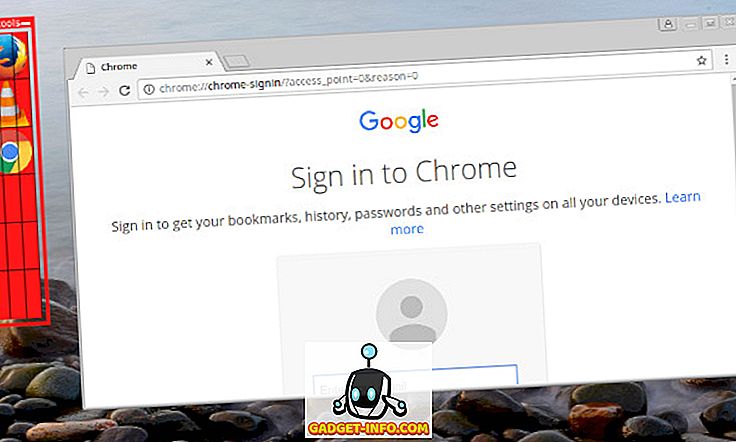

Cette méthode restreint complètement l'application. Elle démarre toujours à l'état frais et ne peut même pas créer ou télécharger de nouveaux fichiers.

Utilisation de l'interface graphique - Firetools

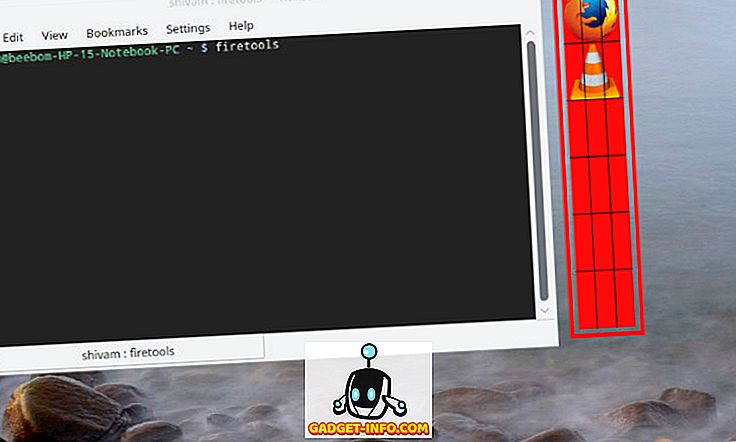

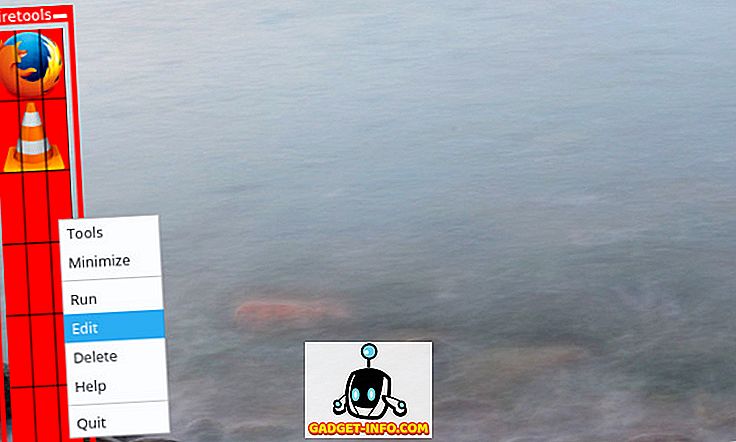

Si vous préférez utiliser une interface graphique plutôt que d'exécuter une commande à chaque fois, vous pouvez utiliser l'interface graphique de Firejail appelée Firetools . Ouvrez le terminal et lancez la commande firetools . Vous verrez une fenêtre comme celle-ci:

Vous pouvez double-cliquer sur n'importe quelle application préconfigurée (Firefox et VLC ici) pour l'exécuter en sandbox. Si vous souhaitez ajouter une application, cliquez avec le bouton droit sur un espace vide de l'application Firetools, puis cliquez sur Modifier :

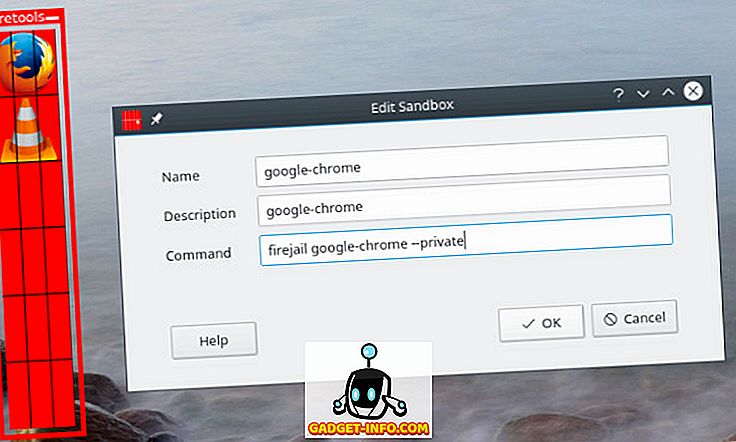

Vous pouvez maintenant entrer le nom, la description et la commande à exécuter. La commande serait la même que celle que vous exécuteriez dans une console. Par exemple, pour créer une icône pour Google Chrome que vous souhaitez exécuter en mode privé, vous devez saisir les éléments suivants:

Maintenant, double-cliquez simplement sur l'icône que vous venez de créer pour lancer l'application:

Exécuter des applications douteuses en toute sécurité sur Linux avec Firejail

C’est tout pour nous quand il s’agit de mettre en sandbox des applications non fiables sous Linux avec Firejail. Si vous souhaitez en savoir plus sur les options avancées de sandboxing offertes par Firejail, consultez la documentation officielle. Pour quoi utilisez-vous Firejail? Vous a-t-il évité des applications malveillantes ou des sites Web? Assurez-vous de nous le faire savoir en nous laissant une ligne dans la section commentaires ci-dessous.