Une autre différence entre Bluetooth et Wifi réside dans le fait qu'un nombre limité de périphériques est prévu pour se connecter à d'autres périphériques en Bluetooth. D'autre part, le Wifi permet d'accéder à un plus grand nombre d'utilisateurs.

Le Bluetooth est utilisé lorsque la vitesse ne nous concerne pas et qu’une faible bande passante lui est allouée. Le Wifi fournit une bande passante élevée, car la vitesse de l’Internet est un facteur important.

Tableau de comparaison

| Base de comparaison | Bluetooth | Wifi |

|---|---|---|

| Bande passante | Faible | Haute |

| Matériel requis | Adaptateur Bluetooth sur tous les appareils se connectant les uns aux autres. | Adaptateur sans fil sur tous les périphériques du réseau et un routeur sans fil. |

| Facilité d'utilisation | Assez simple à utiliser et la commutation entre les appareils est plus facile. | Il est plus complexe et nécessite une configuration matérielle et logicielle. |

| Intervalle | 10 mètres | 100 mètres |

| Sécurité | Moins sécurisé comparativement | Les fonctions de sécurité sont meilleures. Néanmoins, il y a des risques. |

| Consommation d'énergie | Faible | Haute |

| Gamme de fréquences | 2.400 GHz et 2.483 GHz | 2, 4 GHz et 5 GHz |

| La flexibilité | Prend en charge un nombre limité d'utilisateurs | Il fournit un support pour un grand nombre d'utilisateurs |

| Techniques de modulation | GFSK (manipulation par décalage de fréquence gaussien) | OFDM (multiplexage par répartition orthogonale de la fréquence) et QAM (modulation d'amplitude en quadrature) |

Définition de Bluetooth

Bluetooth est une spécification ouverte (universelle) pour les communications voix et données sans fil à courte portée. Les inventeurs de Bluetooth sont Ericsson, Nokia, IBM, Toshiba et Intel ont formé un groupe Internet spécial (SIG) afin d’élargir le concept et de développer une norme sous IEEE 802.15 WPAN (Réseau personnel sans fil).

Bluetooth est la première technologie généralisée pour un réseau ad-hoc à courte portée, conçu pour une application combinée voix et données.

Comparé au Wifi, Bluetooth a un débit de données réduit. Cependant, il a un mécanisme intégré pour aider l'application. Bluetooth est un réseau ad-hoc de zone personnelle peu coûteux opérant sur des terres non autorisées et appartenant à l'utilisateur.

Bluetooth SIG implique trois scénarios basés sur des applications-

1. Remplacement du câble

2. Réseau personnel ad hoc

3. Points d'accès intégrés (PA) pour données / voix.

Architecture globale:

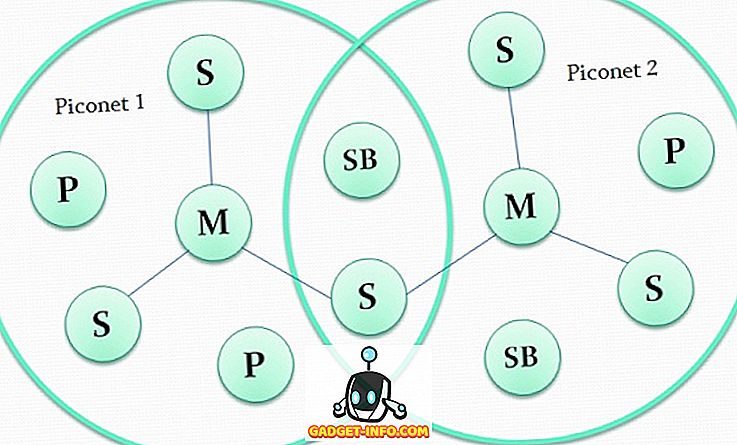

La topologie Bluetooth est appelée topologie ad hoc dispersée. Il définit une petite cellule appelée Piconet, qui est un ensemble de périphériques connectés de manière ad hoc.

Il y a quatre états

- M (maître) - peut gérer sept esclaves simultanés et jusqu'à 200 esclaves actifs dans le piconet.

- S (Esclave) - terminaux pouvant prendre part à plus d'un piconet.

- SB (Stand by) - En attente de rejoindre le piconet plus tard tout en conservant son adresse MAC.

- P (Parked / hold) - Attend plus tard pour adhérer au piconet et libère son adresse MAC.

Le modem FHSS (spectre de sauts de fréquence) est utilisé dans la connexion physique du Bluetooth avec une puissance nominale de 0 dBm (couverture de 10 m) et fonctionne en alternance à 20 dBm (couverture de 100 m).

Le taux de saut de Bluetooth est de 1600 sauts / seconde. Bluetooth alloue un format de saut de fréquence spécifique pour chaque piconet.

Gestion de la connexion:

L'établissement de la connexion en Bluetooth comporte deux phases: consultation, page et connexion . Une adresse AMA (Active Member Address) est attribuée aux périphériques actifs, une adresse PMA (Parked Member Address) aux périphériques parqués , tandis qu'une adresse est requise pour les périphériques en veille.

- Sniff State - Les esclaves écoutent le piconet à des vitesses réduites.

- Etat bloqué - L'esclave arrête la transmission ACL (connexion asynchrone sans) mais peut échanger des paquets SCO (connexion synchrone).

- État du parc - Slave publie son AMA.

- Etat de la page - AMA est attribué (devient le maître).

- État connecté - Écoutez, transmettez et recevez.

- État de veille - Écoutez périodiquement.

- Etat de l'enquête - Pour découvrir quels autres périphériques sont disponibles.

Sécurité:

Bluetooth offre une sécurité d'utilisation et la confidentialité des informations. Il utilise un nombre aléatoire de 128 bits, une adresse MAC de 48 bits du périphérique et deux clés - Authentification (128 bits) et Cryptage (8 à 128 bits). Les trois modes de fonctionnement sont non sécurisé, le niveau de service et le niveau de liaison .

Définition du Wifi

Wi-Fi (Wireless Fidelity) est le nom donné par la Wi-Fi Alliance à la suite de normes IEEE 802.11 . La norme 802.11 définit la norme initiale pour les réseaux locaux sans fil (WLAN) . Les spécifications IEEE sont des normes sans fil qui définissent une interface qui sert de support pour la transmission et la réception de signaux entre un client sans fil et une station ou un point d'accès, ainsi les clients.

L'objectif de la norme 802.11 était de développer une couche MAC et PHY pour la connectivité sans fil pour les stations permanentes, portables et mobiles dans une zone locale.

La norme IEEE 802.11 présente les caractéristiques spéciales suivantes:

1. Il fournit une facilité de livraison asynchrone et limitée dans le temps.

2. Il prend en charge la continuité de service dans les zones étendues via le système de distribution.

Les exigences de la norme IEEE 802.11 sont les suivantes:

1. Un seul MAC prend en charge plusieurs PHY.

2. Mécanismes permettant plusieurs réseaux se chevauchant dans la même zone.

3. Dispositions pour gérer l'interface à partir d'autres radios et fours à micro-ondes basés sur ISM.

4. Mécanismes de gestion des terminaux "cachés".

5. Options pour prendre en charge des services limités dans le temps.

6. Provision pour gérer la confidentialité et la sécurité d'accès.

Architecture de référence:

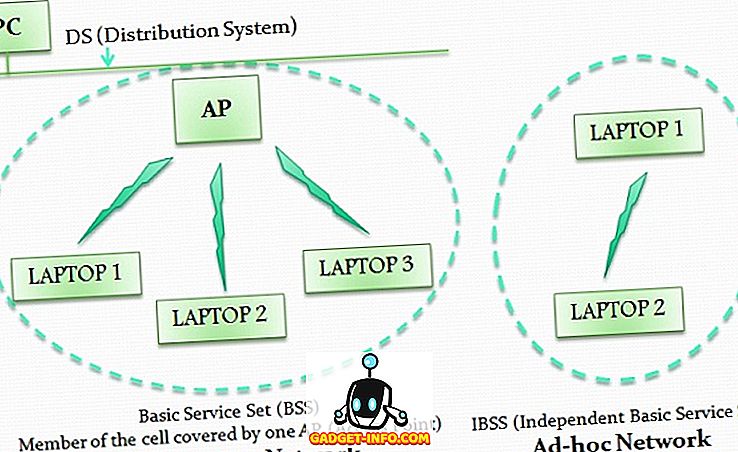

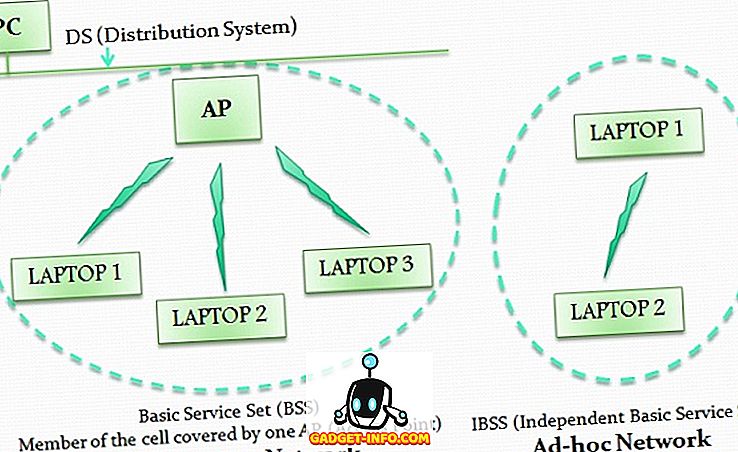

Il existe deux modèles d’opérations ou topologies définis dans IEEE 802.11-

- Mode infrastructure - Dans ce mode, le réseau sans fil comprend au minimum un point d’accès (AP) qui est généralement lié à l’infrastructure du réseau filaire et à une collection de la station finale sans fil. Access contrôle le cryptage sur le réseau et peut relier ou acheminer le trafic sans fil vers un réseau Ethernet câblé (ou Internet).

- Mode ad hoc - Dans ce mode, plusieurs stations sans fil 802.11 interagissent directement entre elles en l'absence de point d'accès ou de toute connexion à un réseau câblé. Il est également appelé ensemble de services de base indépendants (IBSS) ou mode homologue à homologue.

Sécurité-

IEEE 802.11 contient des dispositions relatives à l'authentification et à la confidentialité. Deux types d'authentification pris en charge par IEEE 802.11 sont:

- Authentification du système ouvert - Schéma d’authentification par défaut. La trame de demande envoie l'ID d'algorithme d'authentification pour un système ouvert. Le temps de réponse envoie les résultats de la demande.

- Authentification par clé partagée : fournit une plus grande sécurité. La trame de demande porte l'ID de trames d'authentification pour la clé partagée à l'aide d'un code secret de 40 bits partagé entre elle-même et IP. La 2e station envoie un texte de défi de 128 octets. La 1ère station envoie un texte crypté en réponse. La 2ème station envoie les résultats d'authentification.

La confidentialité est maintenue dans la norme IEEE 802.11 par la spécification WEP (Wired Equivalent Privacy) . Une séquence de clé est construite par un générateur pseudo-aléatoire et une clé secrète de 40 bits, la séquence de clé étant simplement un XOR-ed avec le message en texte brut.

Différences clés entre Bluetooth et Wifi

- La bande passante requise est faible en Bluetooth alors qu’elle est élevée en Wifi.

- Pour établir une connexion via Bluetooth, un périphérique nécessite un adaptateur Bluetooth. D'autre part, pour utiliser les périphériques Wifi nécessitent un adaptateur et un routeur sans fil.

- Bluetooth est simple à utiliser et la commutation entre les appareils est plus facile, tandis que la technologie Wifi est un peu compliquée et nécessite une configuration matérielle et logicielle.

- La portée du signal radio fourni par Bluetooth est de 10 mètres, alors qu’elle est de 100 mètres en Wifi.

- La plage de fréquences sur laquelle les périphériques Bluetooth sont pris en charge est de 2, 4 GHz à 2, 483 GHz. Au contraire, en Wi-Fi, la plage de fréquences va de 2, 4 GHz à 5 GHz.

- La consommation électrique est faible en Bluetooth, alors qu'elle est élevée en Wifi.

- Bluetooth est moins sécurisé que le Wifi et utilise des clés de cryptage et d'authentification. En revanche, la sécurité du Wifi est meilleure, bien que des problèmes de sécurité subsistent. Wifi utilise WEP (Wired Equivalency Privacy) et WPA (Wifi Protected Access).

Conclusion

Bluetooth et Wifi, les deux technologies ont été inventées afin de permettre la communication sans fil entre les différents appareils. Bien que les deux aient des objectifs différents, leurs avantages et inconvénients relatifs.

Fondamentalement, Bluetooth est considéré comme une communication sans fil à courte distance, tandis que le Wifi offre plus de privilèges et de longue portée, un grand nombre d'utilisateurs et un moyen rentable de se connecter à Internet.